Pro výměnu zpráv a skrytí obsahu od třetích stran, které používají šifrování. Používá se tam, kde je zvýšená úroveň ochrany. Existují dvě schémata šifrování: symetrická a asymetrická.

Co je šifrování

Šifrování bude užitečné, pokud potřebujete skrýt některé informace od třetích stran a poskytnout citlivé informace oprávněným uživatelům.

Zvláštností tohoto typu přenosu dat je použití klíče. Existují tři bezpečnostní stavy:

skrývání informací od cizinců; předcházení změnám; zachování integrity informací; identifikace odesílatele.Chcete-li číst informace jiné než klíč, potřebujete dekodér. To je přesně to, co znemožňuje získávání dat škodlivými lidmi, protože jejich zachycení dat, ale nemají klíč, je nemůže číst.

Existují dva typy šifrování: symetrické a asymetrické. Hlavním účelem šifrování je uložení informací. To vám umožňuje pracovat s některými daty z důvěryhodných zdrojů, abyste mohli posílat zprávy na nechráněné kanály. Informace jsou zasílány následovně:

odesílatel šifruje data; příjemce dešifruje.Každá transformace je implementována algoritmy pro řešení klíčů. Symetrické a asymetrické šifrovací metody se liší v kryptometrii.

Kryptometrie

Symetrické a asymetrické šifrovací systémy mají tyto vlastnosti:je zodpovědný za složitost získávání neoprávněného přístupu.

Existují 2 hlavní typy šifrovacích šifrovacích šifrování.

je v žádném případě nelze zveřejněny stabilní systém, i když nekonečně velké výpočetní zdroje. Charakterizováno skutečností, že každá zpráva vytváří svůj vlastní soukromý klíč. Jeho délka je stejná nebo větší než délka zprávy. V civilních kryptografických systémech se používají dostatečně stabilní systémy. Tento algoritmus je obtížné rozluštit, ale dostupnost zdrojů, to stane se možné. Srovnání spolehlivosti některých šifrovací systémy

Maximální velikost RSA klíč - 4096 bitů.

Používá se pro šifrování a podpis. Kryptografická stabilita může být popsána jako 27 • 1028 pro klíč 1300 Beat. Tento režim používá v mnoha norem, principy RSA šifrování je jedním z prvních asymetrických algoritmů. Klíčová velikost schématu El Gamal je RSA-4096 Beat. Používá se jak pro šifrování, tak pro digitální podpis. Šifrovatelnost tohoto systému se neliší od RSA ve stejné velikosti klíče. Metoda DSA používá mnohem menší klíč - 1024 bitů. Používá se výhradně pro digitální podpis.

Symetrické a asymetrické šifrování

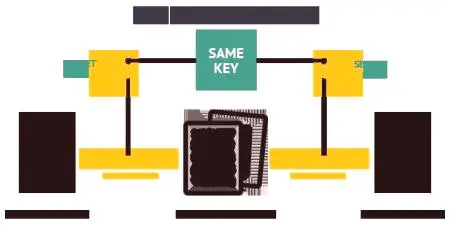

Tyto dva typy šifrování se liší počtem klíčů a úrovní odolnosti vůči hackování. Pokud je pro kódování a dekódování použito jedno tlačítko, je to symetrické šifrování. Asymetrické šifrování zahrnuje použití jednoho klíče prokaždý algoritmus.

Klíč s otevřeným zdrojovým kódem je šifrován specifickým kódem, který představuje zprávu. Klíčem je známo, že obě strany, je přenášen přes nezabezpečené kanály mohou být zachyceny. Nejdůležitějším úkolem ukládání informací je chránit klíč před zachycením. Uzavřeno se používá k dešifrování. Známé pouze na jedné straně. Nemůže být zachycen, protože je stále v jednom partnerovi.Účel šifrování určuje způsob zachování důvěrnosti. Jedním z prvních byla symetrické, asymetrické šifrování vynalezl později s cílem zajistit větší spolehlivost.

je vybaven symetrický šifrovací

Ochranný systém Symetrický má následující výhody.

Vysoká rychlost a snadná implementace. Pro zajištění stability šifry je použita malá délka klíče. Mezi nevýhody patří následující:

složitost správy klíčů ve velkých sítích; složitost výměny klíčů; je třeba hledat spolehlivý kanál pro klíčový přenos stran; Neschopnost používat digitální podpisy, certifikáty.Za účelem kompenzace nedostatky střídavého systému, ve kterém asymetrické šifrování s využitím přenášeného klíč pro dešifrování. Přenáší se pomocí symetrického šifrování.

S asymetrického šifrování

Použití dvojice veřejného a soukromého klíče lze použít jako:

nezávislými ochrannými prostředky; znamenádistribuce klíčů; prostředky pro ověření uživatele.Má následující výhody:

udržování tajného klíče na bezpečném místě, místo toho, aby byl otevřený kanál otevřen; dešifrovací klíč je znám pouze na jedné straně; Ve velkém asymetrickém systému používejte méně klíče než symetrické.V takových algoritmech je obtížné provést nějaké změny. Takový systém má dlouhé klíče. Pokud má symetrický klíč velikost 128 Bit, pak je klíč RSA 2304 Beat. Z tohoto důvodu trpí rychlost rozluštění - je to 2-3x pomalejší. Dešifrování vyžaduje velké výpočetní zdroje.

Existuje mnoho příkladů symetrických a asymetrických šifrovacích systémů.

Symetrické šifrování - Jak to vypadá?

Příklad symetrického šifrování a níže uvedená schéma implementace.

Existují dva partneři, kteří plánují výměnu důvěrných informací. První účastník generuje klíč d, šifrovací algoritmy E a dešifrování D. Potom tyto informace odešle jinému účastníkovi.

Zpráva je dešifrována klávesou d.Hlavní nevýhodou je neschopnost ověřit pravost textu. V případě zachycení útočník dešifruje tajné informace. Existují klasické metody.

Jednoduchá a dvojitá permutace. Magické čtverce. Jediná permutace.První metoda je jedna z nejjednodušších, v okruhu, jehož klíč se nepoužívá. Odesílatel a příjemce souhlasí s konkrétním klíčem, který je prezentován jakovelikost tabulky. Přenášená zpráva je zapsána ve sloupci tabulky, ale čteme v řádcích. Pokud znáte velikost tabulky, příjemce dešifruje zprávu. Aby bylo zajištěno větší utajení, používá se dvojí permutace. Tímto způsobem šifruje dříve šifrovaný text. Tato tabulka by se měla lišit v počtu řádků a sloupců. Jsou plněny vertikálně, horizontálně, hadem, na spirále. Tato metoda nezvyšuje šifrování, ale proces hackování se prodlužuje.

"Magické čtverce" - složitější struktura, která je maticí. Buňky se vejdou do přirozených čísel, takže součet čísel na každém sloupci, přímce, diagonále je stejný. Každé číslo odpovídá písmenu zprávy. Výsledný text je napsán v řetězci a porovnává čísla a symboly.

Příklady asymetrického šifrování

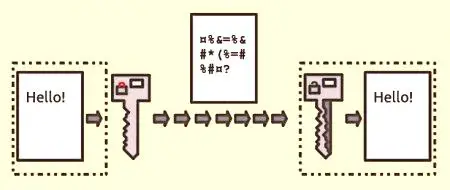

V tomto případě je otevřený klíč odeslán přes otevřený kanál a teoreticky může být zachycen škodlivými osobami.

Na rozdíl od symetrických, asymetrických šifrovacích klíčů se liší. Pro šifrování je veřejný klíč použitý k dešifrování zprávy uzavřen. Použití dvou klíčů řeší problém schopnosti zachytit, což bylo v symetrické metodě. Realizováno tak.

První účastník zvolí algoritmy šifrování a dešifrování, několik klíčů. Veřejný klíč odešle druhou stranu. Druhý účastník šifruje informace pomocí přijatého klíče. Posílá informace prvnímu účastníkovi komunikacedešifruje zprávu pomocí soukromého klíče.Existují základní metody asynchronního šifrování.

RSA. DSA. kód El Gamal. RSA

RSA je první kryptografický algoritmus používaný jak pro šifrování, tak pro digitální podpis. Popisuje to takto.Jsou vybrána dvě primární čísla, například 3 a 7. Modul n je produkt dvou čísel. Ukazuje 21. Vypočteno Eulerova funkce= (P-1) x (q-1) = 2x6 = 12 . Vypočítá všechny jednoduché e méně? a jednoduché? Dostupné možnosti: 5711. Dvojice čísel e, n (521) je otevřený klíč. Nyní se vypočítají čísla d a n soukromého klíče. ? Číslo d vyhovující podmínce(DXE) mod = 1a je rovný 17. V důsledku toho druhá dvojice čísel 17 a 21 - soukromého klíče. Šifrování se provádí následovně: zpráva přijde na elektri nastavte zbytek dělení n, přičemž výsledkem by měla být menší než číslo n. Ukazuje se, že 10 bude kódováno. Pro rozdělení e se snižuje na stupeň d, vypočítá se zbytek rozdělení n.

DSA (na rozdíl od RSA) se používá pouze pro digitální podpis, nikoli však pro šifrování. Uvedený podpis lze ověřit veřejně. Jsou vytvořeny dva algoritmypodpisu a ověření. Šifrována je zpráva hash, která představuje text v digitální podobě. Proto, abyste předešli kolizím, je vybrána složitá funkce hash. Konstrukce digitálního podpisu se skládá z následujících kroků.

- Vyberte šifrovací funkci H (x).

- Bitost prime q musí být rovna hodnotě funkce hash H (x).

- Výběrem prime p takový, že p-1 se dělí bez zbytku q.

- Výpočet čísla

g = h(p-1) /qmod p . h musí být libovolné číslo v rozmezí od 1 do p-1. - Vybírá náhodné číslo k od 0 do q.

- Vypočítá

r = (93kmod p) mod q . - Poté

s = k-1 (H (m) + xr)) mod q . - Pokud r = 0 nebo s = 0, zvolí se další číslo k.

Schéma El Gamal

Šifrování El Gamal se používá pro digitální podpisy. Je to pokračování algoritmu Diffie-Hellman.

Při práci na tomto schématu je důležité vzít v úvahu následující rysy. Šifrování El Gamal není algoritmus digitálního podpisu se stejným názvem. Při šifrování textu se převede na šifru, která je delší než původní zpráva dvakrát.

Generování klíčů nastane následovně.

- Zvolte náhodné jednoduché číslo str.

- Číslo g musí být primitivní kořen p.

- Číslo x musí být větší než 1 a menší než p-1. Bude to soukromý klíč.

- Poté se otevře klíč y vypočtený podle vzorce

g ^ x mod p .

Při šifrování textu M je zvoleno systémové tlačítko K. Je více než jedno a menší než p-1. Poté vypočítat čísla a a b, které jsou

a = g ^ k mod pa

b = y ^ k M mod p .