V tomto článku zjistíte, co je HKZI a proč je potřeba. Tato definice se týká kryptografie - ochrany a ukládání dat. Elektronickou ochranu informací lze provádět jakýmkoliv způsobem - a to i odpojením počítače od sítě a instalací proti němu ozbrojeného psa. Ale je mnohem jednodušší to udělat pomocí kryptoprotekčních nástrojů. Rozumíme tomu, co to je a jak je v praxi realizováno.

Hlavní cíle kryptografie

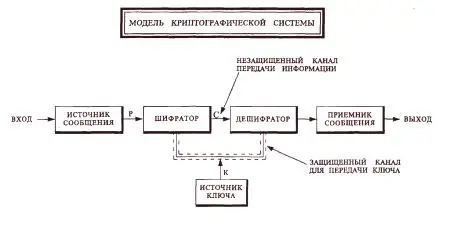

Dekrypování ZKZI zní jako "kryptografický informační systém zabezpečení". V kryptografii může být kanál pro přenos informací zcela přístupný pro vetřelce. Ale všechna data jsou důvěrná a velmi dobře šifrovaná. Proto i přes otevřenost kanálů se informace útočníků nedostanou.

Moderní fondy ZKZI se skládají ze softwarového a počítačového komplexu. Chrání informace o nejdůležitějších parametrech, které budeme dále zvažovat.

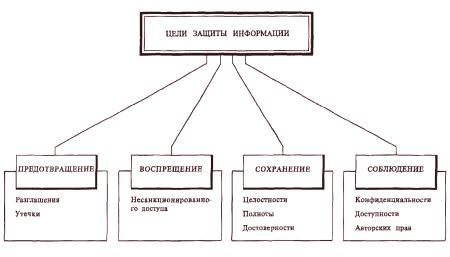

Důvěrnost

Informace nelze přečíst, pokud k ní není přístup. Co je HKZI a jak kóduje data? Hlavním prvkem systému je elektronický klíč. Jedná se o kombinaci písmen a čísel. Pouze při zadání tohoto tlačítka se dostanete na požadovanou část, která je chráněna.

Integrita a autentizace

Jedná se o důležitý parametr, který určuje možnost neoprávněných změn dat. Pokud není k dispozici žádný klíč, upravte neboinformace nelze smazat. Ověřování je postup pro ověření pravosti informací zaznamenaných na klíčové jednotce. Klíč musí odpovídat stroji, na kterém jsou informace přenášeny.

Autorství

Toto je potvrzení akcí uživatele a nemožnosti jejich odmítnutí. Nejběžnějším typem potvrzení je EDS (elektronický digitální podpis). Obsahuje dva algoritmy - jeden vytvoří podpis, druhý kontroluje.

Vezměte prosím na vědomí, že všechny operace prováděné s elektronickými podpisy jsou zpracovávány certifikovanými centry (nezávisle). Z tohoto důvodu je nemožné falešné autorství.

Hlavní algoritmy pro šifrování dat

K dnešnímu dni se používá velký počet certifikátů ZKZI, různé šifrovací klíče - symetrické i asymetrické. Délka klíče je dostatečná k zajištění potřebné kryptografické složitosti.

Nejobvyklejší algoritmy používané v kryptografii jsou:

Symetrický klíč - DES, AES, RC4 ruský R-2814789. S hashovými funkcemi - například SHA-1/2 MD4 /5/6 P-341194. RSA asymetrický klíč.Mnoho zemí má své vlastní standardy pro šifrovací algoritmy. Například ve Spojených státech se používá modifikované šifrování AES, klíč se může pohybovat od 128 do 256 bitů. V Ruské federaci existuje algoritmus - P-34102001 a P-2814789, který používá klíč velikosti 256 bitů. Vezměte prosím na vědomí, že v národních kryptografických systémech jsou prvky, které jsou zakázányexport do jiných zemí. Všechny činnosti související s rozvojem ZKZI vyžadují povinné udělování licencí.

Kryptografická ochrana hardwaru

Při instalaci tachografů ZKZI je možné zajistit maximální ochranu informací uložených v zařízení. To vše je implementováno jak na softwaru, tak i na hardwarových úrovních.

Typ hardwaru ZKZI - to jsou zařízení, která obsahují speciální programy, které poskytují spolehlivé šifrování dat. Také s jejich pomocí je uložení informací, jejich záznam a přenos.

Šifrovací zařízení se provádí ve formě kodéru, který se připojí k portům USB. K dispozici jsou také zařízení, která jsou nainstalována na základní desce počítače. Dokonce i specializované přepínače a síťové karty s kryptografickou ochranou mohou být použity pro práci s daty. Typy hardwaru ZKZI jsou instalovány poměrně rychle a jsou schopny vyměňovat si informace s vysokou rychlostí. Nevýhodou však je poměrně vysoká cena, stejně jako omezená možnost upgradu.

Software Crypt Protection

Toto je sada programů, které umožňují šifrovat informace uložené na různých médiích (flash disky, pevné disky a optické disky atd.). Také pokud máte licenci pro tento typ papírové kopie, můžete data zašifrovat, když jsou přenášena přes internet (například e-mailem nebo chat). Programy na ochranu velkého počtu, a tam jsou i volné - například DiskCryptor. Program typu ZKZI - je také virtuální síť, která umožňuje výměnu informací"Na internetu". To je známo mnoha VPN. Tento typ ochrany lze také přiřadit protokolu HTTP, podporuje šifrování SSL a HTTPS.

Softwarové nástroje se používají převážně pro práci na internetu, stejně jako pro domácí počítače. Jinými slovy, pouze v těch oblastech, kde neexistují závažné požadavky na stabilitu a funkčnost systému.

Kryptografická ochrana software-hardware

Nyní víte, jaký je HACCP, jak funguje a kde se používá. Je třeba přidělit ještě jeden typ - hardwarový software, ve kterém jsou shromažďovány všechny nejlepší vlastnosti obou typů systémů. Tento způsob zpracování informací je nejspolehlivější a nejbezpečnější. Kromě toho, uživatel může identifikovat různými způsoby - jak hardware (instalací flash média (diskety) nebo standardu (zadáním dvojice jméno /heslo)

.

Softwarové a hardwarové systémy podporují všechny šifrovací algoritmy, které dnes existují. Upozorňujeme, že instalace ZKZI musí provádět pouze kvalifikovaný personál developera komplexu. Je zřejmé, že taková HKZI by neměla být instalována na počítačích, které se nezabývají zpracováním důvěrných informací.