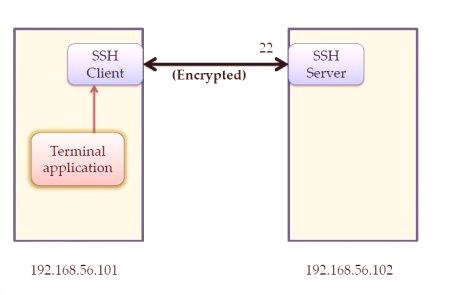

Secure Shell, nebo zkrácený SSH, je jednou z nejmodernějších bezpečnostních technologií pro přenos dat. Použití takového režimu na jednom routeru může zajistit nejen důvěrnost přenášených informací, ale také urychlit výměnu paketů. Je pravda, že ne každý ví, jak otevřít port SSH a proč potřebuje vše. V tomto případě budeme muset poskytnout konstruktivní vysvětlení.

Port SSH: co je to a proč?

Právě otevírání portu SSH na každém směrovači nebo použití příslušných nastavení dalšího klienta, který přímo komunikuje se serverem SSH, umožňuje plně využít všech bezpečnostních prvků bezpečnostního systémumoderní sítě. Jedná se o použití výchozího portu nebo vlastních nastavení. Tyto možnosti mohou být obtížně použitelné, ale bez pochopení o organizaci takového spojení se to nedá dělat.

Standardní port SSH

Technické odůvodnění

Kromě toho, SSH-port může být aktivován v případě, kdy je nutné uživateli provádět vzdálené skripty X Windows, který v nejjednodušším případě je přenos informací z jednoho počítače do druhého, jak již bylo zmíněno, nucené šifrování . V takových situacích bude použití algoritmů založených na AES nejnaléhavější. Jedná se o algoritmus pro symetrické šifrování, který je původně poskytován technologií SSH. A použít je nejen možné, ale je také nutné.

Historie implementace

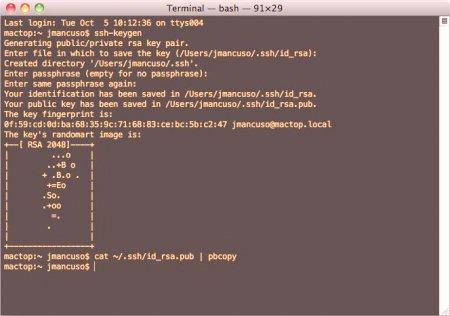

Hlavní výhodou otevření SSH-port, na rozdíl od telnet nebo rlogin, je použití digitálních podpisů RSA nebo DSA (ve formě páry otevřeného a pohřbil klíč). Kromě toho, že tato situace může použít takzvaný klíč relace na základě algoritmu Diffie-Hellman, který zahrnuje použití symetrického šifrování výstupu, i když nevylučuje použití algoritmů pro asymetrické šifrování během přenosu dat a příjem jiném stroji.

Servery a shell

Bezpečnostní zákazy

Tunneling

SSH server

, SSH klient

na cokoliv jiného na velmi základní úrovni.

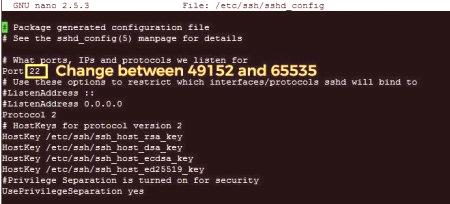

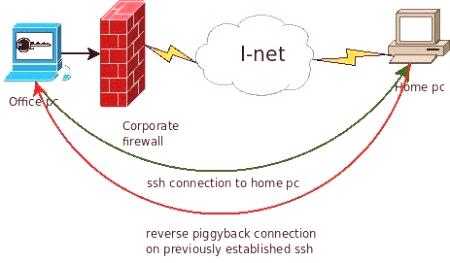

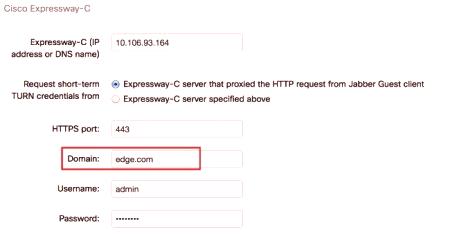

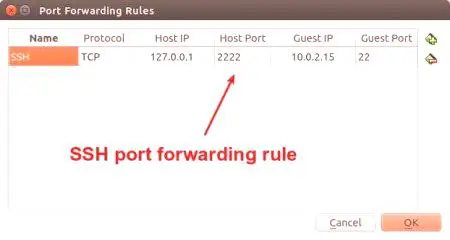

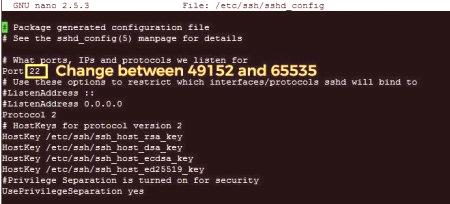

Hlavní věc - že počet otevřeného portu nepřesáhne hodnotu 65535 (nad porty se prostě nestane v přírodě). Kromě toho byste měli věnovat pozornost některým otevřeným portům, které mohou klienti používat, jako jsou databáze MySQL nebo FTPD. Pokud zadáte jejich konfiguraci pro službu SSH, samozřejmě přestanou pracovat. Je třeba si uvědomit, že stejný klient Jabber musí být spuštěn v jednom prostředí pomocí serveru SSH, například na virtuálním počítači. A samotný server localhost bude muset přiřadit hodnotu 4430 (namísto 443, jak je uvedeno výše). Tuto konfiguraci lze použít, pokud brána firewall blokuje přístup k hlavnímu souboru jabber.example.com.

Hlavní věc - že počet otevřeného portu nepřesáhne hodnotu 65535 (nad porty se prostě nestane v přírodě). Kromě toho byste měli věnovat pozornost některým otevřeným portům, které mohou klienti používat, jako jsou databáze MySQL nebo FTPD. Pokud zadáte jejich konfiguraci pro službu SSH, samozřejmě přestanou pracovat. Je třeba si uvědomit, že stejný klient Jabber musí být spuštěn v jednom prostředí pomocí serveru SSH, například na virtuálním počítači. A samotný server localhost bude muset přiřadit hodnotu 4430 (namísto 443, jak je uvedeno výše). Tuto konfiguraci lze použít, pokud brána firewall blokuje přístup k hlavnímu souboru jabber.example.com.

Na druhé straně je možné procházet porty samotného směrovače pomocí nastavení rozhraní pro tento účel vytvořením pravidel vyloučení. Na většině modelů se položka zadává zadáním adres začínajících na 192168 s přidáním 0,1 nebo 1,1, ale na směrovačích, které kombinují možnosti ADSL modemů, jako je Mikrotik, konečná adresapředpokládá použití 88.1. V takovém případě se vytvoří nové pravidlo, po kterém budou nastaveny požadované parametry, například nastavit externí připojení dst-nat a ručně přiřadit porty, které nejsou v sekci obecných nastavení av části přínosů aktivních akcí (akce). Nic zde není komplikované. Hlavním úkolem je určit požadované parametry a nastavit správný port. Ve výchozím nastavení můžete použít port 22, ale pokud používáte specializovaný klient (který z výše uvedených pro různé systémy), může být libovolná změna hodnoty, ale pouze tak, aby tento parametr nepřesáhl požadovanou hodnotu, nad kterou číslo portu jednoduše chybí. Při nastavování připojení byste měli také věnovat pozornost nastavení klientské aplikace. Možná je, že ve svých nastaveních bude nutné specifikovat minimální délku klíče (512), ačkoli výchozí je obvykle 768. Je také žádoucí nastavit úroveň časového limitu přihlášení na 600 sekund a vzdálené oprávnění pomocí oprávnění root. Po uplatnění takových instalací musíte také udělit oprávnění ke všem oprávněním k ověřování s výjimkou těch, která jsou založena na použití .rhost (ale pouze pro správce systému). Kromě toho, pokud uživatelské jméno registrované v systému neodpovídá aktuálně zadanému, musíte jej explicitně zadat pomocí příkazu master ssh s uvedením dalších parametrů (pro ty, kteří chápou, o čem se diskutuje ).

Na druhé straně je možné procházet porty samotného směrovače pomocí nastavení rozhraní pro tento účel vytvořením pravidel vyloučení. Na většině modelů se položka zadává zadáním adres začínajících na 192168 s přidáním 0,1 nebo 1,1, ale na směrovačích, které kombinují možnosti ADSL modemů, jako je Mikrotik, konečná adresapředpokládá použití 88.1. V takovém případě se vytvoří nové pravidlo, po kterém budou nastaveny požadované parametry, například nastavit externí připojení dst-nat a ručně přiřadit porty, které nejsou v sekci obecných nastavení av části přínosů aktivních akcí (akce). Nic zde není komplikované. Hlavním úkolem je určit požadované parametry a nastavit správný port. Ve výchozím nastavení můžete použít port 22, ale pokud používáte specializovaný klient (který z výše uvedených pro různé systémy), může být libovolná změna hodnoty, ale pouze tak, aby tento parametr nepřesáhl požadovanou hodnotu, nad kterou číslo portu jednoduše chybí. Při nastavování připojení byste měli také věnovat pozornost nastavení klientské aplikace. Možná je, že ve svých nastaveních bude nutné specifikovat minimální délku klíče (512), ačkoli výchozí je obvykle 768. Je také žádoucí nastavit úroveň časového limitu přihlášení na 600 sekund a vzdálené oprávnění pomocí oprávnění root. Po uplatnění takových instalací musíte také udělit oprávnění ke všem oprávněním k ověřování s výjimkou těch, která jsou založena na použití .rhost (ale pouze pro správce systému). Kromě toho, pokud uživatelské jméno registrované v systému neodpovídá aktuálně zadanému, musíte jej explicitně zadat pomocí příkazu master ssh s uvedením dalších parametrů (pro ty, kteří chápou, o čem se diskutuje ).

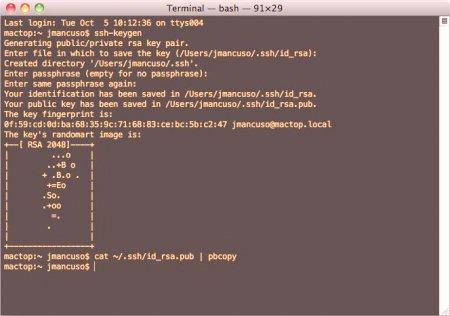

Převedení klíče aPříkaz ~ /.ssh /id_dsa (nebo rsa) lze použít pro samotnou metodu šifrování. Chcete-li vytvořit veřejný klíč, použije se transformace pomocí řádku ~ /.ssh /identity.pub (ale ne nutně). Ale jak ukazuje praxe, je nejjednodušší používat příkazy jako ssh-keygen. Podstatou otázky je pouze přidat klíč k dostupným nástrojům pro tvorbu obsahu (~ /.ssh /authorized_keys). Ale šli jsme příliš daleko. Pokud se vrátíte k problému nastavení SSH, jak je již jasné, změna portu SSH není příliš obtížná. Je pravda, že v určitých situacích, které se nazývají, bude muset pot, protože bude muset vzít v úvahu všechny hodnoty hlavních parametrů. V opačném případě se potíže s konfigurací sníží buď na interní nebo externí program (pokud je zpočátku poskytován) nebo na směrování routing portu. Ale i když změníte port 22 nastavený ve výchozím nastavení na stejném 443, musíte jasně pochopit, že takový systém nefunguje vždy, ale pouze v případě instalace stejného doplňku Jabber (ostatní analogy mohou také používat odpovídající porty, které odlišné od standardních. Kromě toho by měla být věnována zvláštní pozornost nastavení parametrů klienta SSH, který bude pracovat přímo se serverem SSH, pokud se skutečně očekává použití aktuálního připojení. V opačném případě, pokud není poprvé poskytnuto umístění portů (ačkoli je to žádoucí), nastavení a možnosti přístupu k SSH nelze a nemůžeme změnit. Zde jsou některé speciální problémy při vytváření spojení a jeho následném použití,obecně se to neočekává (pokud samozřejmě nebude použita ruční konfigurace konfigurace na serveru a klienta). Obecně platí, že vytvoření výjimky pravidlo na směrovači umožňuje opravit všechny problémy nebo je vyhnout.

Převedení klíče aPříkaz ~ /.ssh /id_dsa (nebo rsa) lze použít pro samotnou metodu šifrování. Chcete-li vytvořit veřejný klíč, použije se transformace pomocí řádku ~ /.ssh /identity.pub (ale ne nutně). Ale jak ukazuje praxe, je nejjednodušší používat příkazy jako ssh-keygen. Podstatou otázky je pouze přidat klíč k dostupným nástrojům pro tvorbu obsahu (~ /.ssh /authorized_keys). Ale šli jsme příliš daleko. Pokud se vrátíte k problému nastavení SSH, jak je již jasné, změna portu SSH není příliš obtížná. Je pravda, že v určitých situacích, které se nazývají, bude muset pot, protože bude muset vzít v úvahu všechny hodnoty hlavních parametrů. V opačném případě se potíže s konfigurací sníží buď na interní nebo externí program (pokud je zpočátku poskytován) nebo na směrování routing portu. Ale i když změníte port 22 nastavený ve výchozím nastavení na stejném 443, musíte jasně pochopit, že takový systém nefunguje vždy, ale pouze v případě instalace stejného doplňku Jabber (ostatní analogy mohou také používat odpovídající porty, které odlišné od standardních. Kromě toho by měla být věnována zvláštní pozornost nastavení parametrů klienta SSH, který bude pracovat přímo se serverem SSH, pokud se skutečně očekává použití aktuálního připojení. V opačném případě, pokud není poprvé poskytnuto umístění portů (ačkoli je to žádoucí), nastavení a možnosti přístupu k SSH nelze a nemůžeme změnit. Zde jsou některé speciální problémy při vytváření spojení a jeho následném použití,obecně se to neočekává (pokud samozřejmě nebude použita ruční konfigurace konfigurace na serveru a klienta). Obecně platí, že vytvoření výjimky pravidlo na směrovači umožňuje opravit všechny problémy nebo je vyhnout.